新闻动态

SDN+安全池真的能解决东西向隔离问题吗

发布时间:

2018-09-30 13:59

来源:

作者:

访问量:

用SDN+安全池解决东西向隔离的弊端 NO.1 无法涵盖物理服务器、以及容器,无法兼容混合云平台 NO.2 需要改变全网流量的流经方向,容易出现单点故障,有造成业务瘫痪的风险 NO.3 同一台物理机上的两个虚拟机,互相访问也需要引出去,增加了网络的复杂度,延迟大大增加 NO.4 安全策略配置繁琐,无法适应环境变化

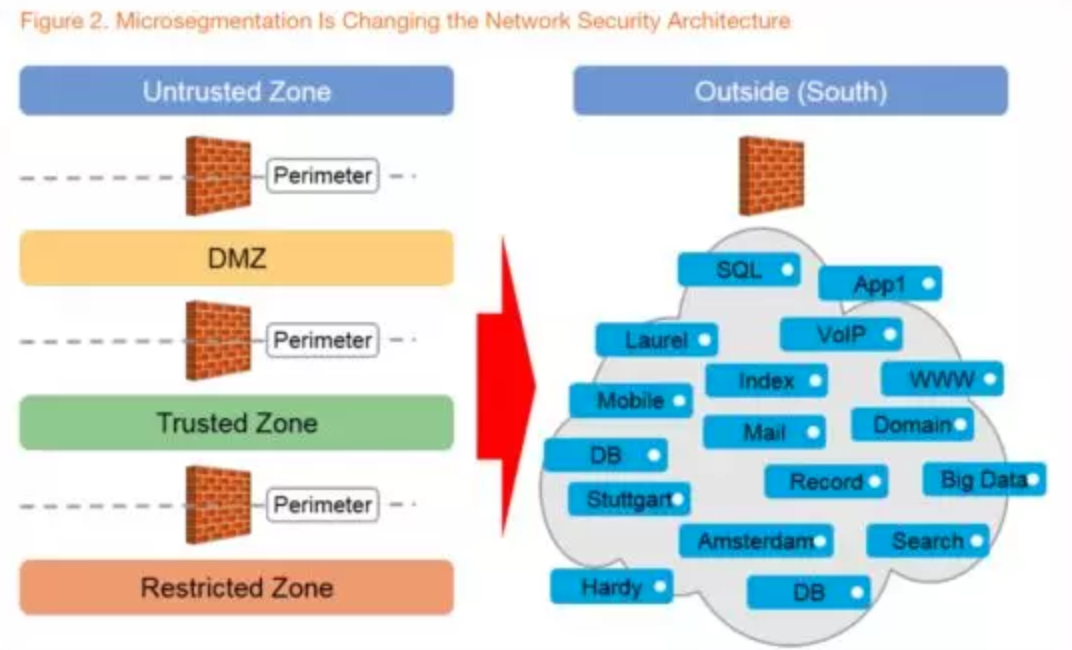

上篇文章中我们讲到,小编我沉着冷静(xia sha le)地回答了客户爸爸对我的考验(diao nan):云数据中心内部为什么要做隔离、东西向隔离应该具备什么能力、VLAN/VPC为什么不能解决内部隔离问题,同时也没忘了安利一波云中心东西向隔离的最佳实践——微隔离。

回顾上一期小编与客户爸爸的对话,请点击下方

话接上回

除了VLAN/VPC外,SDN流量牵引+安全池的方案也是国内集成商常推荐给客户的,此方案的确能够解决部分安全问题,但对于东西向隔离问题却有极大缺陷。以下就是小编我遇到的一个实际案例…

我:“客户爸爸,听说您这的云平台已经完成了建设,现在有多少虚机了?“

客户爸爸:“目前大概有3000多虚拟机吧,有些业务还在迁移过程中。“

我:“那数据中心的安全,咱们是怎么做的?“

客户爸爸:“我们的平台是某国内大厂建设的,他们提供了整体的云平台安全方案。“

我:“那数据中心内部东西向的隔离是采用的什么方案?“

客户爸爸:“我们的数据中心利用了SDN交换技术,安全防护、态势感知、审计等能力都是通过SDN将流量牵引到安全池进行处理的,其中东西向的隔离是二期建设内容,目前也是考虑采用SDN+安全池的方案…“

国内云计算发展较快,但云安全的发展相较于国外却有较大的差距。安全池的诞生主要为了解决云化环境中,传统安全产品缺少部署位置的问题——传统安全产品不用做过多修改,去掉“外壳”就可以平滑过渡到安全资源池,而且可以根据需求不断增加安全能力。

解决了部署位置问题,接下来就要考虑如何把流量牵引到安全池。早期方案中提出过通过交换机进行引流,但基本上属于无法落地的PPT方案——云化数据中心中大二层网络根本找不到一个流量集中点,就算是沿用传统的三层网络,也有大量流量不经过核心交换,更别说同一台物理服务器上虚拟机之间的流量,都是无法牵引的。

(还有一种引流方案是在每一台物理服务器上安装一个镜像,从而将该主机的流量进行引流,由于篇幅问题,本文不展开讨论此方案缺陷,主要要考虑两个方面的影响,底层平台的对接、数据中心整体的性能损耗)

此时SDN技术快速发展,其将网络设备控制面与数据面分离,做到了对于网络流量的灵活控制,实现了软件定义网络。SDN的应用也给安全池方案提供了新的活力。

但如果你正在考虑采用这类方案解决东西向隔离问题,那一定要谨慎思考,并看看下面的问题是否在你的数据中心可以解决,不然很有可能会导致项目最终的失败。

NO.1 无法涵盖物理服务器、以及容器,无法兼容混合云平台

在选择东西向隔离方案时,要考虑目前数据中心的环境及未来的技术规划,如果未来很长一段时间都将是业务迁移期,传统数据中心、云化数据中心同存;或者除了本地的私有云、还有部分公有云、以及灾备云环境;再或者未来还将采用容器技术构建业务。那么SDN+安全池的方案并不是一个长期的有效投资,他将会使你的安全割裂。

NO.2 需要改变全网流量的流经方向,容易出现单点故障,有造成业务瘫痪的风险

这也许是此方案最需要你注意的一点,东西向隔离要牵引任意两台虚拟机之间的流量,并汇聚到一个统一的处理点——安全池。我们都知道,东西向流量远大于南北向流量(据统计,南北向流量只占全网流量的20%),很难想象一个几千台虚拟机的环境需要多大的安全池来处理东西向的流量,而且一旦安全池出现问题,网络瘫痪难以避免。

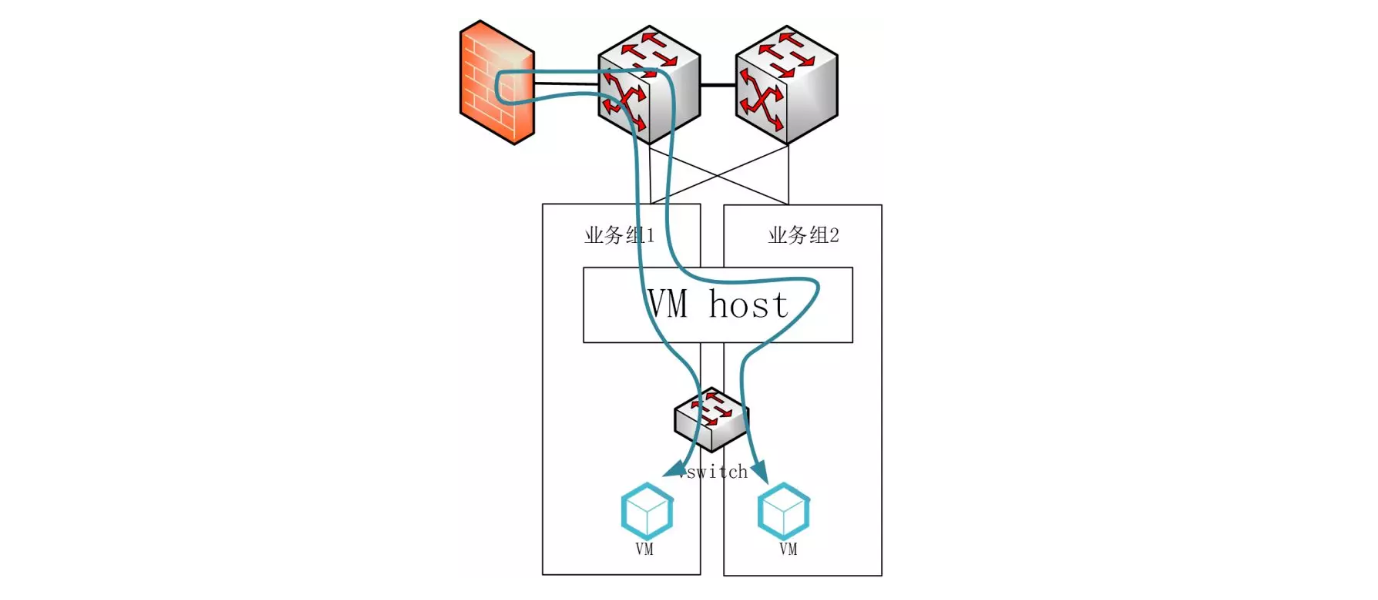

NO.3 同一台物理机上的两个虚拟机,互相访问也需要引出去,增加了网络的复杂度,延迟大大增加

NO.4 安全策略配置繁琐,无法适应环境变化

如果传统的域间防火墙配置已经让你烦不胜烦,那么继续采用传统的安全设备只会让痛苦在东西向被无限放大。基于ip的安全策略模型已经不适用于大规模的云环境,安全池只是提供了解决能力,而并不是真正解决问题。

就好像北京能处理的进京人流量是每天500万人次,这是南北向,已经堵车2公里了。现在在北京内部通行每天是4000万人次,也要先集中到一个地方进行审查…显然是不合理(想想都可怕)。

但只有边界防护的确有较大漏洞,绕过者、隐藏者、伪造者甚至是内部攻击者都是边界无法审查到的。其实城市中的安防建设已经给我们提供了很好的示范,复杂环境中的安全控制能力不应该是集中,而是分散——例如你每天上下班的过程,你没有跑到某一个地方去做检查,而是在地铁站、公司大门、特定楼层,小区门口、大楼门禁、自家房门…

这也就是Gartner所提出的微隔离,每个应用自己来保护自己,不管你来自哪里,想访问公司就要符合公司的要求。

综上所述,安全池的优势在于流量的审计与检测,而并不适用于实时性要求较高的东西向隔离。

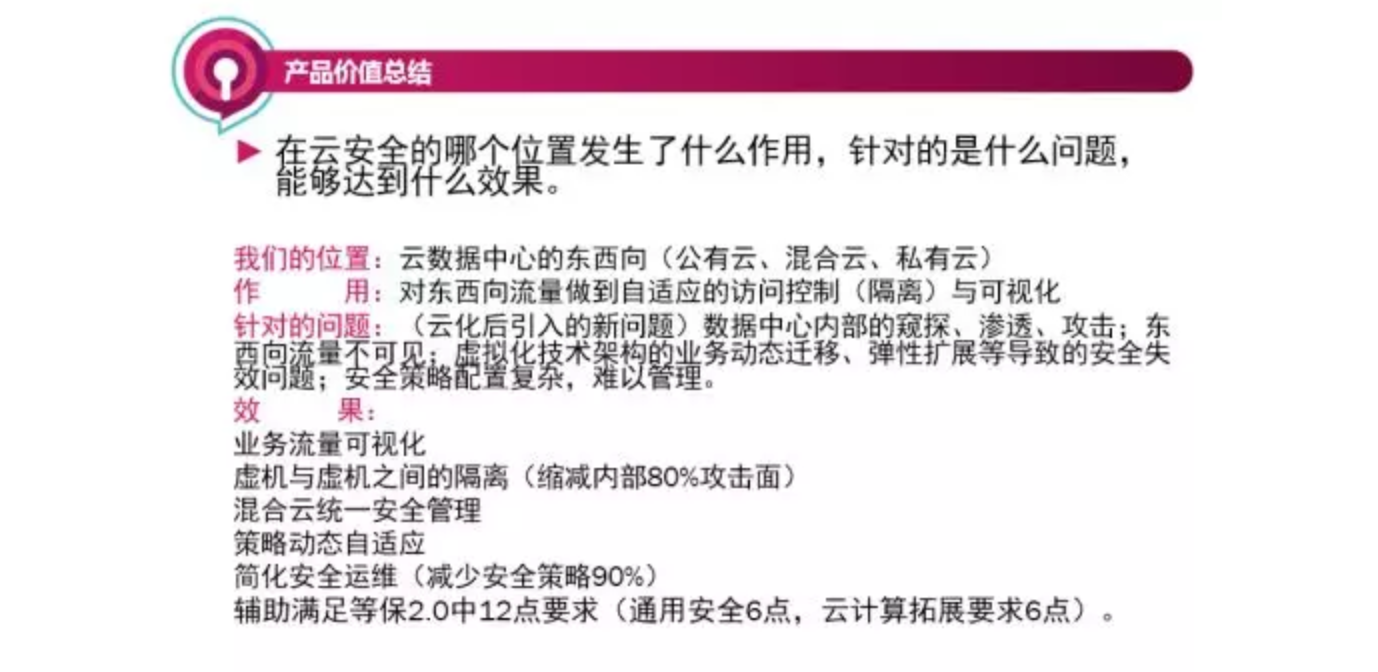

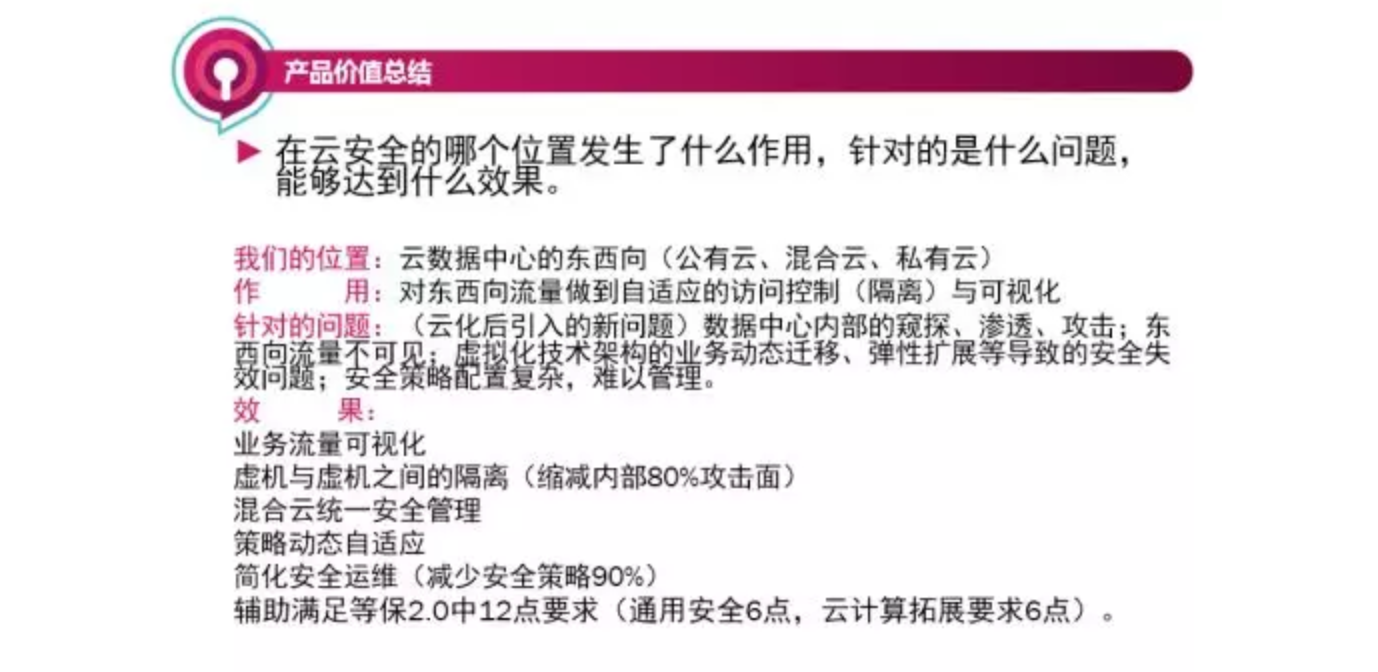

蔷薇灵动自适应微隔离安全平台可能(很可能)是国内唯一一款与底层架构无关、单集群支持几千点大规模部署的微隔离产品。

我们不解决所有的云安全问题,但能帮助您更专业、更便捷地解决东西向隔离问题。

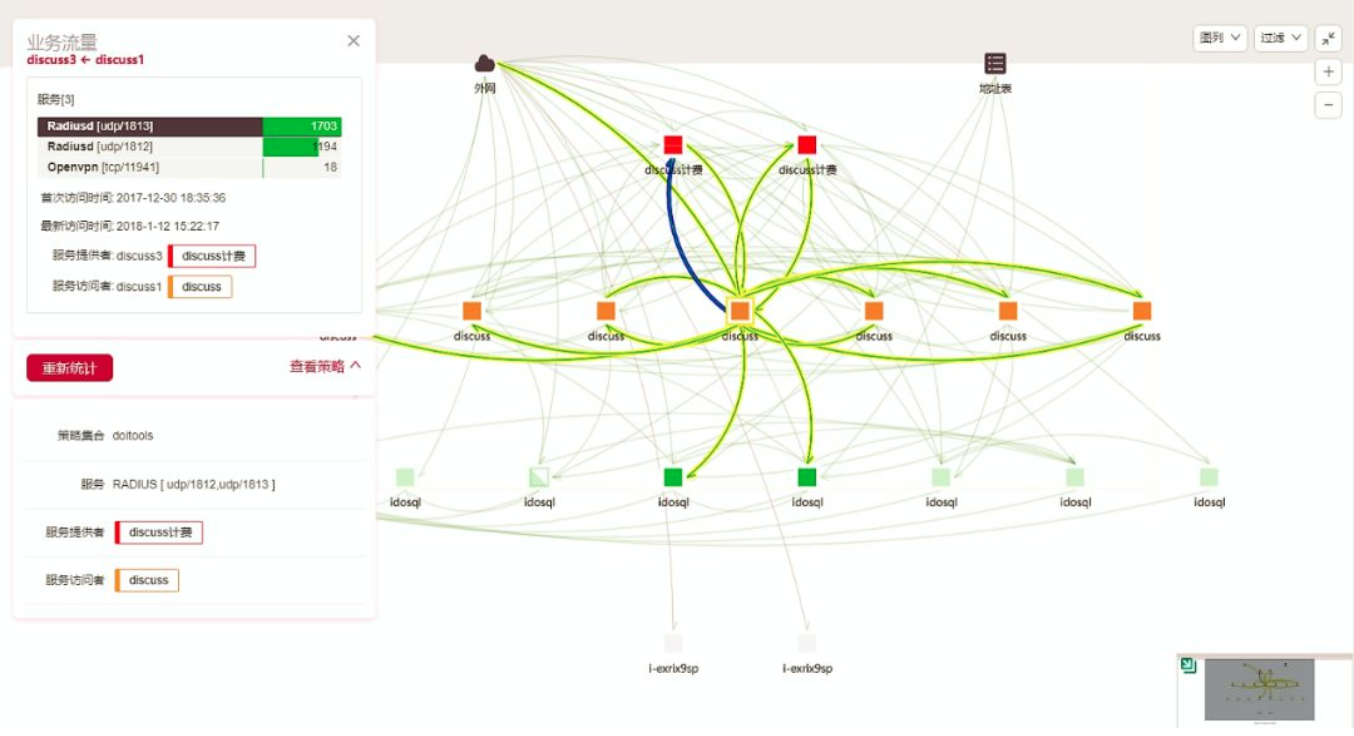

内网流量拓扑、策略统一可视化管理

产品演示视频,3分41秒,欢迎观看。

微隔离,东西向隔离

上一页

上一页